Linee guida essenziali per la crittografia delle comunicazioni tramite telefono cellulare

In modo inquietante, i telefoni cellulari, in particolare quelli con Android, sono obiettivi comuni per le intercettazioni di livello militare dei criminali informatici, soprattutto quando questi dispositivi non sono dotati di crittografia end-to-end. Il Mobile Security Report 2021 di Checkpoint ha rivelato che quasi tutte le aziende hanno subito attacchi informatici concentrati sulle comunicazioni mobili, da chiamate e app a intere reti. Questo rapporto sottolinea l’aumento del rischio, ad esempio che un attacco ransomware possa interrompere le operazioni aziendali o che un segreto aziendale rubato possa dare un vantaggio competitivo ai rivali. L’importanza di telefonate sicure attraverso tattiche di crittografia diventa del tutto evidente se si considerano questi impatti tangibili.

Le comunicazioni sicure sono sono un punto chiave della protezione dei dati e della privacy. Le telefonate crittografate infondono un senso di sicurezza, rassicurando le aziende sul fatto che le entità informatiche dannose non possano intercettare le informazioni sensibili condivise tramite connessioni Internet non protette. Le implicazioni delle chiamate sicure vanno oltre i semplici sforzi attivi verso la sicurezza informatica, poiché numerose normative impongono alle aziende di tutelare la completa privacy di tutte le parti interessate. La non conformità potrebbe comportare multe salate, conseguenze legali e danni alla reputazione.

- In modo allarmante, circa il 46% delle aziende è vulnerabile a causa del fatto che i dipendenti scaricano applicazioni potenzialmente dannose sui propri dispositivi mobili. Queste app aprono delle backdoor che consentono ai criminali informatici di intercettare chiamate video e vocali non crittografate, il che potrebbe portare a significative violazioni dei dati e altri incidenti di sicurezza.

- In più, oltre il 40% dei dispositivi mobili connessi a Internet – comprese le piattaforme Android e iOS – presentano vulnerabilità intrinseche nei loro sistemi operativi. I criminali informatici potrebbero sfruttare questi punti deboli, portando potenzialmente ad un accesso non autorizzato ai dati degli utenti o al controllo del sistema.

- Ben il 97% delle organizzazioni globali è alle prese con una miriade di minacce che mettono a rischio la sicurezza dei propri telefoni. La nostra crescente dipendenza dalla tecnologia mobile e dalla connettività wireless amplifica la superficie di attacco che i criminali informatici possono sfruttare, aumentando il rischio di attacchi informatici multipli e simultanei.

leggi quest'altro articolo sull'argomento

Il ruolo cruciale delle chiamate vocali sicure per le comunicazioni aziendali

Le comunicazioni sicure sono una pietra angolare della protezione dei dati e della privacy. Le telefonate crittografate infondono un senso di sicurezza, rassicurando le aziende sul fatto che le entità informatiche dannose non possono intercettare le informazioni sensibili condivise tramite connessioni Internet non protette. Le implicazioni delle chiamate sicure vanno oltre i semplici sforzi attivi verso la sicurezza informatica , poiché numerose normative impongono alle aziende di tutelare la completa privacy di tutte le parti interessate. La non conformità potrebbe comportare multe salate, conseguenze legali e danni alla reputazione.

In definitiva, la crittografia delle telefonate garantisce la sicurezza dei messaggi, salvaguarda il trasferimento dei file e mantiene la sicurezza dell'ID chiamante: tutto ciò contribuisce a migliorare la privacy dell'utente. Gli esperti concordano sul fatto che la crittografia mobile è fondamentale per preservare la privacy degli utenti poiché gli hacker sono continuamente impegnati in attacchi man-in-the-middle per rubare informazioni personali non crittografate.

Metodi comuni di comunicazione telefonica

1. Voce su protocollo Internet (VoIP)

VoIP è uno standard leader di comunicazione telefonica che consente agli utenti di effettuare chiamate vocali e video. I provider VoIP, come Zoom e Skype, sono diventati essenziali nell’era post-pandemica poiché le chiamate VoIP vengono effettuate tramite una connessione Internet. Tuttavia, misure sufficienti di sicurezza della rete e di crittografia delle chiamate sono componenti essenziali necessarie per garantire una comunicazione sicura. Gli aggressori possono intercettare le comunicazioni VoIP non crittografate, soprattutto se effettuate su reti wireless non sicure.

Inoltre, poiché il VoIP integra sistemi CRM e piattaforme di analisi, il VoIP non crittografato ha aumentato i rischi per la sicurezza di un'azienda. Pertanto, le organizzazioni dovrebbero utilizzare solo provider VoIP che implementano la crittografia end-to-end , distribuiscono reti wireless sicure con sicurezza TLS e abilitano il protocollo SRTP (Secure Real-time Transport Protocol) e implementano l'autenticazione a due fattori per impedire l'uso non autorizzato.

2. Come crittografare le telefonate (linee fisse)

Le linee fisse sono oggi in gran parte inutilizzate a causa della maggiore mobilità e dell'accesso ai servizi Internet. Tuttavia, le linee fisse sono spesso sicure poiché una singola linea collega i chiamanti a ciascuna estremità della linea. Sebbene gli attacchi tramite intercettazioni telefoniche siano una minaccia possibile, di solito sono difficili da eseguire per le persone che non hanno accesso a tali risorse come per esempio le forze dell’ordine. Tuttavia, le minacce alla sicurezza che colpiscono le linee fisse sono una realtà e le aziende dovrebbero implementare misure di protezione sufficienti. Un metodo comune per migliorare la sicurezza delle chiamate su rete fissa è utilizzare solo telefoni sicuri che implementano misure per l'implementazione delle chiamate vocali. Inoltre, i chiamanti su entrambi gli estremi della linea devono utilizzare telefoni crittografati per proteggere le comunicazioni sensibili da occhi indiscreti.

3. Come crittografare le telefonate (telefoni cellulari)

I telefoni cellulari hanno preso il sopravvento sulla comunicazione in ogni ambito del mondo. Fattori come misure di sicurezza ragionevoli, comodità e costi economici hanno aumentato la diffusione della comunicazione tramite cellulare. Tuttavia, i telefoni cellulari comunicano attraverso segnali di rete e le persone con le conoscenze necessarie possono intercettarli. Fortunatamente, una serie di tecniche di crittografia rendono possibile trasmettere dati riservati senza preoccuparsi che le comunicazioni possano cadere nelle mani sbagliate. Tuttavia, la sicurezza complessiva delle comunicazioni tramite cellulare dipende in gran parte dalle tecniche di crittografia implementate. La sezione seguente illustra i diversi modi in cui gli utenti di telefoni cellulari possono crittografare diversi tipi di comunicazioni telefoniche.

potrebbe interessarti anche questo

Pratiche consigliate per crittografare le comunicazioni telefoniche

1. Come crittografare le telefonate (chiamate vocali e video)

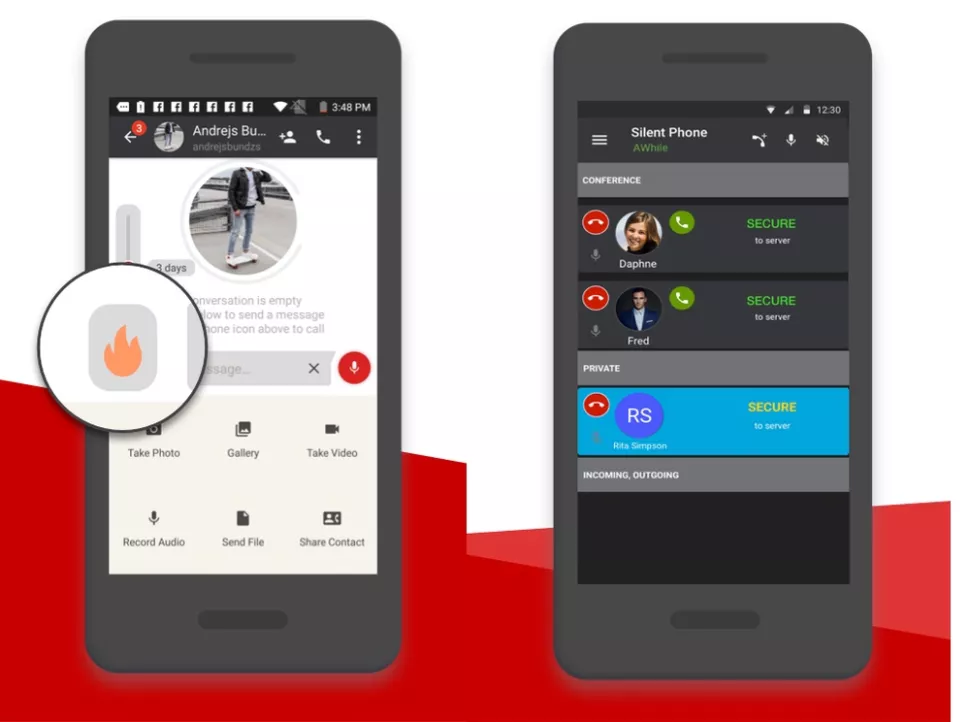

L'app Signal, un'app di crittografia per desktop e smartphone, è un metodo ampiamente utilizzato per garantire la privacy degli utenti. Numerosi ricercatori di sicurezza hanno controllato l'applicazione open source, con crittografi accademici e rinomati analisti di sicurezza come Edward Snowden che la consigliano per le sue capacità di crittografia. Pertanto, gli utenti di Signal possono utilizzarlo per effettuare chiamate vocali e videochiamate Signal crittografate. In alternativa, WhatsApp, la principale piattaforma di messaggistica, utilizza i protocolli di crittografia di Signal per le chiamate video e vocali ed è adatta per comunicazioni sicure. Inoltre, le organizzazioni possono utilizzare l'app di crittografia Wire per effettuare chiamate di gruppo crittografate, un attributo essenziale per proteggere i dettagli di una teleconferenza altamente riservata.

2. Crittografia delle comunicazioni e-mail

La comunicazione e-mail è un metodo ampiamente utilizzato per condividere dati sensibili grazie alla sua comodità e dipendenza nel corso degli anni. Tuttavia, gli aggressori hanno escogitato vari metodi attraverso i quali possono intercettare le comunicazioni e-mail. Fortunatamente, più applicazioni di posta elettronica contengono protocolli di crittografia integrati progettati per salvaguardare le chat segrete. Ad esempio, gli utenti possono integrare Enigmail con il client di posta elettronica Thunderbird di Mozilla per inviare messaggi di posta elettronica crittografati. Mailvelope è anche un plug-in del browser che gli utenti possono installare per crittografare i messaggi Gmail. Inoltre, la posta elettronica Protonmail fornisce un servizio di posta elettronica crittografato end-to-end ma richiede a tutti gli utenti di creare account di posta elettronica Protonmail per inviare messaggi di posta elettronica in modo sicuro.

3. Crittografia dei dati inattivi nei telefoni cellulari

Gli utenti Android e iPhone rappresentano la parte del leone tra gli utenti di dispositivi mobili in tutto il mondo. Di conseguenza, archiviano terabyte di informazioni sensibili che possono attirare individui malintenzionati, come hacker e amici o familiari scontenti. La crittografia dei dati inattivi è una misura fondamentale per la protezione da accessi indesiderati alle informazioni personali. Fortunatamente, la crittografia dell’archiviazione dello smartphone è abbastanza semplice. Gli smartphone abilitano la crittografia dell'intero disco, dove l'impostazione di una passcode complessa può fornire la protezione necessaria. La biometria come le impronte digitali consente inoltre agli utenti di crittografare e proteggere le informazioni archiviate.

4. Crittografia dei messaggi di prova

Le moderne piattaforme di messaggistica forniscono protocolli di crittografia end-to-end per impedire ai criminali informatici di intercettare i messaggi comunicati. WhatsApp e Signal sono tra i servizi di messaggistica più popolari rinomati per i loro standard di crittografia dei messaggi. Inoltre, le conversazioni segrete di Facebook crittografano i dati comunicati tramite l'app di messaggistica istantanea di Facebook. Tuttavia, altri servizi di messaggistica consentono agli utenti di registrarsi senza fornire un numero di telefono. Le app sono consigliate agli utenti di telefoni che cercano un certo livello di autonomia. Tuttavia, il download di applicazioni di comunicazione da terze parti anziché da fornitori ufficiali può introdurre rischi per la sicurezza come crittografia inadeguata e backdoor utilizzate per l'esfiltrazione dei dati.